Logistik: Definition, Ziele, Bereiche und Prozesse

- Definition: Was ist Logistik?

- Warum ist Logistik für Unternehmen so wichtig?

- Was sind die Ziele der Logistik?

- Was sind die 6 R in der Logistik?

- Was sind die Aufgaben der Logistik?

- Welche Bereiche der Logistik gibt es?

- Welche Logistikprozesse können unterschieden werden?

- Was sind die wichtigsten Logistik-Kennzahlen?

- Was bedeutet Logistik 4.0?

Definition: Was ist Logistik?

Logistik kann als die Organisation der Bewegung von Gütern und Personen definiert werden. Logistik umfasst alle Aktivitäten, die mit dem Transport, der Lagerung sowie dem Umgang von Gütern zu tun haben. Logistiker planen den Transport von Gütern und Personen und sorgen dafür, dass Waren „just in time“ und zuverlässig über teilweise erhebliche Strecken transportiert werden.

Die Logistik ist ein wesentlicher Bestandteil der Supply Chain und der Wertschöpfungskette und spielt eine entscheidende Rolle bei der Optimierung der Lieferkette. Logistik ist somit die Kunst und Wissenschaft der Bewegung von Gütern durch ein System.

Warum ist Logistik für Unternehmen so wichtig?

Ohne Logistik ist ein Warenhandel undenkbar, da Logistik die Schnittstelle zwischen den erzeugenden Unternehmen in der Wirtschaft, den Handelsunternehmen und dem Endverbraucher ist.

Aus diesem Grund ist der Logistik-Sektor seit vielen Jahren ein wachsender Bereich, da durch es durch die Globalisierung fortlaufend notwendig ist, die eigene Supply Chain zu optimieren, um wettbewerbsfähig zu bleiben.

Auf dem Höhepunkt der weltweiten Corona-Pandemie wurde sichtbar, was passiert, wenn die globalen Lieferketten gestört werden. Bereits kleinste Abweichungen in der Logistik können zu großen Herausforderungen bei der Warenversorgung auf den Weltmärkten führen.

Was sind die Ziele der Logistik?

Die Logistik ist ein wichtiger Teil der Wirtschaft und hat viele verschiedene Ziele. Zu den bedeutsamsten Zielen der Logistik gehören:

- Effizienz: Logistik sollte effizient sein, um Kosten zu sparen und die Qualität der Produkte oder Dienstleistungen zu verbessern.

- Flexibilität: Logistik muss flexibel und anpassungsfähig sein, um schnell auf Veränderungen in der Nachfrage oder dem Angebot reagieren zu können.

- Zuverlässigkeit: Zwei der wesentlichsten Ziele von Logistik sind Zuverlässigkeit und Pünktlichkeit. Dies gilt vor allem für verderbliche Waren oder Produkte, die für die Weiterverarbeitung bei „Just-in-time-Lieferketten“ gedacht sind. Neben der zeitlichen Komponente gehört zur Zuverlässigkeit ebenfalls die Lieferung der richtigen Mengen.

- Qualität: Logistik sollte dafür sorgen, dass gelieferte Produkte von hoher Qualität sind und den Kundenwünschen entsprechen.

- Nachhaltigkeit: Das Schützen der Ressourcen wird zu einem signifikanten Ziel in allen Branchen. Die Distributionslogistik sollte ebenfalls nachhaltig sein, um die Umwelt zu schützen und die Ressourcen effizient zu nutzen.

Zusammenfassend fokussiert sich Logistik darauf, den Transport, die Beschaffung, die Lagerung und die Verteilung von Gütern zu jeder Zeit sicherzustellen.

Was sind die 6 R in der Logistik?

Plastisch darstellbar sind die Aufgaben und Ziele der Logistik mit den „sechs Richtigen“ der Logistik, die in der Regel mit 6 R abgekürzt werden:

- Die richtigen Produkte,

- in der richtigen Qualität,

- in der richtigen Menge

- am richtigen Ort,

- zur richtigen Zeit,

- mit den richtigen Kosten.

Aus den 6 R ist eindeutig ersichtlich, dass Logistik das Ziel hat, die Beschaffung, Lagerung und den Transport von Gütern zu optimieren und diese verfügbar zu machen.

In den letzten Jahren wurde den „sechs Richtigen“ in vielen Fällen noch eine siebte Komponente hinzugefügt. Hierbei handelt es sich um „den richtigen Kunden.“ Diese kundenindividuelle Sicht wird im Rahmen eines professionellen Supply Chain Managements bedeutender, da der richtige Kunde letztlich den Erfolg eines Produkts oder einer Dienstleistung bestimmt.

Was sind die Aufgaben der Logistik?

Die Logistik beschäftigt sich mit der Koordination der Bewegung von Gütern im gesamten Produktions- und Lieferprozess. Die Aufgaben der Logistik erstrecken sich demnach über alle Aktivitäten, die erforderlich sind, um ein Produkt vom ursprünglichen Produktionsstandort bis zum Kunden zu transportieren. Dazu gehören die Beschaffung, Produktion, Lagerhaltung, Verpackung und Distribution.

Welche Bereiche der Logistik gibt es?

Der Prozess der Logistik kann in fünf wesentliche Bereiche eingeteilt werden:

- Beschaffungslogistik,

- Produktionslogistik,

- Distributionslogistik,

- Lagerlogistik,

- Entsorgungslogistik.

Je nach Teilbereich werden in der Logistik unterschiedliche Aufgaben und Ziele verfolgt.

Beschaffungslogistik

Der Begriff Beschaffungslogistik definiert die Organisation und Planung der Beschaffung von Gütern und Dienstleistungen.

Beschaffungslogistik umfasst alle Aktivitäten, die für die Beschaffung erforderlich sind, vom Einkauf über die Lagerhaltung bis zur Bereitstellung an den Kunden. Beschaffungslogistik kann in kurzfristige und langfristige Beschaffungsaktivitäten unterteilt werden.

Produktionslogistik

Die Produktionslogistik umfasst die Gestaltung, Planung und Kontrolle der Material- und Informationsströme innerhalb eines Produktionssystems. Sie ist eng mit den anderen Logistik-Bausteinen verknüpft und hat das Ziel, die Produktion bestmöglich an die Anforderungen des Kunden anzupassen und gleichzeitig störungsfrei abzuwickeln.

Distributionslogistik

Der Teilbereich der Distributionslogistik umfasst alle Prozesse, die zur Bereitstellung von Gütern und Dienstleistungen an den Endkunden erforderlich sind. Dazu gehören die Planung, Steuerung und Kontrolle aller Transportaktivitäten.

Lagerlogistik

Spricht man von Lagerlogistik, ist die Durchführung aller logistischen Prozesse, die mit der Lagerung von Gütern zusammenhängen, gemeint.

Spezialisierte Lagerlogistiker sind für die Lagerung von Waren und Materialien zuständig und koordinieren den Ablauf der Lagerung. Sie weisen Lagerflächen zu und sorgen dafür, dass die Lagerbestände richtig erfasst und geführt werden. Zu ihren Aufgaben gehört ebenso die Organisation des Warentransports zu den Lagerflächen.

Entsorgungslogistik

In jedem Unternehmen fallen bei der Produktion oder im Rahmen der gesamten Wertschöpfungskette Abfälle an. Die Entsorgungslogistik steuert die Planung, Organisation und Entsorgung von Abfällen.

Ziel der Entsorgungslogistik ist es, die Kosten für das Entsorgen von Abfällen im Unternehmen zu reduzieren und die Umweltbelastung zu minimieren. Entsorgungslogistiker müssen die gesetzlichen Umweltbestimmungen kennen und einhalten.

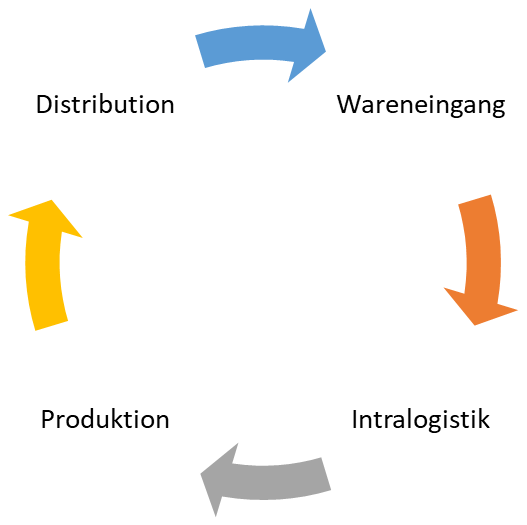

Welche Logistikprozesse können unterschieden werden?

In der Logistikbranche unterscheidet man verschiedene Logistik-Prozesse, die eng mit der Wertschöpfungskette oder dem Produktionsprozess zusammenhängen. Die Logistik-Prozesse können in vier wesentliche Teilbereiche unterteilt werden. Am folgenden Praxisbeispiel kann man die vier wichtigen Logistikprozesse gut nachvollziehen.

Beispiel: Ein Maschinenbauunternehmen aus Deutschland plant in seiner Logistikabteilung die Fabrikation einer kompakten Maschine. Von der Beschaffung über die Produktion bis zur Auslieferung durchläuft die Maschine die folgenden Logistikprozesse:

Wareneingang und Anlieferung

Nach dem Einkauf der Rohmaterialien erfolgt im ersten Schritt die Kommunikation mit den Lieferanten. Nach Anlieferung müssen alle für den Produktionsprozess notwendigen Materialien auf Qualität und Vollständigkeit überprüft und über das Lagerverwaltungssystem klassifiziert werden.

Intralogistik und Lagerhaltung

Der Begriff Intralogistik kann mit „interne Logistik“ übersetzt werden. Er zeigt an, dass alle angelieferten Rohmaterialien fachmännisch eingelagert werden. Sobald sie für den Produktionsprozess benötigt werden, erfolgt das Kommissionieren und Picken aus dem Lager.

Produktion und Auftragsabwicklung

In der Produktions- oder Fertigungsabteilung wird die Maschine hergestellt. Die Logistik hat in diesem Fall die Aufgabe, sukzessive Rohmaterialien zur Verfügung zu stellen.

Versand und Distribution

Im letzten Teilbereich werden die hergestellten Maschinen verpackt. Die Logistikabteilung übernimmt die Planung und Organisation der Auslieferung, optimiert die Versandkosten und ist Ansprechpartner bei Problemen oder Reklamationen.

Anhand dieses anschaulichen Kreislaufes, der die Wertschöpfungskette und die vier wesentlichen Logistikprozesse darstellt, ist sichtbar, mit welchen unterschiedlichen Aufgaben Logistiker in Unternehmen konfrontiert werden.

Was sind die wichtigsten Logistik-Kennzahlen?

In der Logistikbranche können unterschiedliche Logistik-Kennzahlen oder KPIs (Key Performance Indicators) unterschieden werden:

- Liefergenauigkeit

- Lieferzeit

- Lieferqualität

- Transportkosten

- Kapitalbindung

- Lagerumschlaghäufigkeit

- Lagerreichweite

- Lieferanten-Compliance

Zu jeder Logistik-Kennzahl können Unternehmen aus Ihrem eingesetzten digitalen Lagerverwaltungssystem Kennzahlen extrahieren und messen, wie erfolgreich die einzelnen KPIs sind.

Beispiel: Ein Unternehmen setzt sich intern das Ziel, die Liefergenauigkeit seiner Produkte zu mindestens 98 Prozent zu gewährleisten. Da sich die Kennzahl aktuell bei 96,5 % befindet, werden die internen Prozesse nachgesteuert, um die Liefergenauigkeit signifikant zu optimieren und bis zum Zielwert zu erhöhen.

Was bedeutet Logistik 4.0?

Logistik 4.0 kann als die zukunftsorientierte Weiterentwicklung der Logistik bezeichnet werden. Die Logistikprozesse werden bei Logistik 4.0 durch die Verwendung modernster Technologien optimiert. Dies ist notwendig, da durch die Digitalisierung und Globalisierung und den wachsenden Online-Handel neue Herausforderungen auf die Logistikbranche zukommen.

Mit Logistik 4.0 können Unternehmen ihre Lieferkette entlang der gesamten Wertschöpfungskette effizienter gestalten und auf diese Weise Kosten sparen. Gleichzeitig macht Logistik 4.0 eine flexiblere Produktion möglich, die schneller auf Veränderungen reagieren kann.

Wichtige aktuelle Trends in der Logistikbranche, die durch Logistik 4.0 ermöglicht werden, sind:

- Die Verlagerung von der traditionellen Lieferkette zu Logistiknetzwerken.

- Die Nutzung von Big Data und Künstlicher Intelligenz (KI) zur Optimierung der Logistikprozesse.

- Die Automatisierung logistischer Prozesse durch Robotik und Drohnen.